En la mayoría de los casos, los archivos de un ordenador tienen un valor incalculable para los usuarios. Ya sean documentos, fotografías o música, el usuario suele estar estrechamente atados a esos datos pero en muchas ocasiones carece de copia de seguridad con lo importante que es este detalle. Esta pérdida de datos puede ocurrir que por un virus, un formateo accidental o una eliminación los archivos se pierdan.

En muchas ocasiones estos archivos son fáciles de recuperar (mientras no sea fallo del disco duro propio) y gracias a una serie de programas pueden ser recuperados de forma sencilla. En caso de que los datos no puedan ser recuperados por medio de programas se puede contactar con una empresa de recuperación de datos que mediante técnicas forenses consigues recuperarlos a cambio de un precio bastante alto.

Hemos hablado ya de varios programas de recuperación de datos. Los recogemos todos en este artículo.

Recuperar particiones

Puede ocurrir que lo que falle y se borre es la tabla de particiones sin necesidad de que se hayan borrado los datos del disco duro. Si se crea manualmente otra partición todos los datos serán borrados del disco para que la nueva partición esté vacía. En caso de que nuestro problema sea el borrado de la tabla de particiones podemos recuperarla de forma sencilla con TestDisk. TestDisk es una aplicación gratuita que, aunque es algo complicada de usar (hay que conocer varios datos del disco) funcione de forma excelente.

TestDisk

Recuperar archivos en Windows

Uno de los principales casos de eliminación de datos es el borrado accidental (vaciar papelera sin comprobar) o la corrupción de datos por un virus. En estos casos al estar perfectamente la partición los métodos anteriores no nos sirven por lo que tendremos que comenzar a usar programas de recuperación de datos.

Recover My Files

Recover My Files es uno de los programas de recuperación de datos que mejor resultado devuelven a la hora de recuperar archivos eliminados. Con su última actualización la interfaz ha quedado muy intuitiva y sencilla de utilizar por lo que cualquiera podría probar a recuperar los datos sin tener que llevarlo a una tienda y te cobren por ello. Es un programa de pago pero no tiene un precio excesivo por lo que con un pequeño desembolso tendremos una completa herramienta.

GetDataBack

Es una herramienta muy utilizada para recuperar archivos debido a su buen funcionamiento. La herramienta es algo cara y vende 2 versiones por separado ya sea tu disco FAT o NTFS teniendo que pagar por uno u otro.

EasyRecovery Pro 10

Otra alternativa que ofrece buen resultado es EasyRecovery Pro 10. Ofrece un buen rendimiento y calidad de recuperación. Su precio es algo superior al anterior pero nos servirá en caso de que otro programa no recupere los archivos.

File Recovery 2013

Con una interfaz muy similar a la del software anterior este programa nos ayudará también a recuperar nuestros archivos eliminados.

MiniTool Power Data Recovery

Una alternativa más a recuperar archivos en caso que las anteriores no nos hayan servido.

Recuva

De los creadores del conocido Ccleaner nos viene Recuva. Este programa gratuito nos permite recuperar archivos eliminados. Para ser gratuito no tiene nada que envidiar a los programas de pago. No es tan completo como los anteriores pero a cambio es muy rápido y sencillo de usar. Totalmente en español.

Recuperar archivos en Linux

Photorec

Para recuperar archivos en Linux podemos usar Photorec. Photorec es una herramienta gratuita distribuida junto al paquete de TestDisk que nos permite recuperar datos de nuestro equipo. Pese a su buen funcionamiento la aplicación es algo complicada de usar ya que funciona desde terminal sin interfaz gráfica. Tampoco ofrece posibilidad de seleccionar los archivos a recuperar sino que recuperará y guardará todo lo que encuentre para una futura búsqueda por parte del usuario del archivo. Como alternativa para Linux y ser gratuita está bien.

Empresas especializadas en la recuperación de datos

Listado de empresas especializadas en recuperación de archivos

En caso de que nuestro archivo sea de vital importancia y no podamos recuperarlo podemos ponernos en contacto con empresas especializadas en la recuperación de archivos. Estas empresas no tienen un precio especialmente bajo (es bastante caro) pero nos garantizan en un 95% que nuestros datos serán recuperados sea cual sea el fallo que tenga el disco duro, el lector, el plato, etc.

Importancia de copias de seguridad.

El pasado mes de abril fue el mes de las copias de seguridad por parte de Western Digital. En muchos artículos os recordamos que la mejor forma de prevenir esto es mantener siempre una copia de seguridad actualizada de los datos. Por ejemplo podemos utilizar el programa Western Digital Smartware para realizar nuestras copias de forma rápida, sencilla y automática. También podemos hacer las copias manualmente pero con este software con tener el disco enchufado no tenemos que preocuparnos de más.

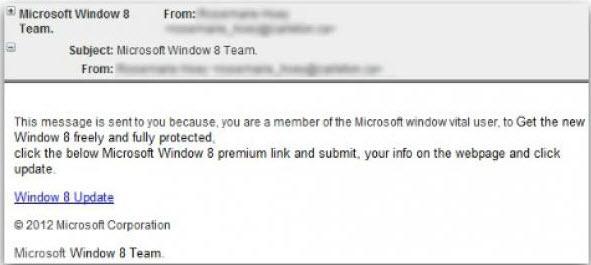

Un correo que ofrece una actualización gratis a Windows 8intenta engañar a los internautas con el objetivo de robar sus datos personales, según informa la prestigiosa empresa de seguridad fundada en 1985: Sophos. Sin duda los cibercriminales no han querido dejar escapar la ocasión del lanzamiento del nuevo sistema operativo de Microsoft: Windows 8 y no se descarta la aparición de nuevos intentos de fraude utilizando como gancho este último. A continuación os ofrecemos más detalles sobre este correo fraudulento.

Un correo que ofrece una actualización gratis a Windows 8intenta engañar a los internautas con el objetivo de robar sus datos personales, según informa la prestigiosa empresa de seguridad fundada en 1985: Sophos. Sin duda los cibercriminales no han querido dejar escapar la ocasión del lanzamiento del nuevo sistema operativo de Microsoft: Windows 8 y no se descarta la aparición de nuevos intentos de fraude utilizando como gancho este último. A continuación os ofrecemos más detalles sobre este correo fraudulento. No hace mucho que se produjo el desembarco del nuevo sistema operativo de la compañía estadounidense en algunos dispositivos como el iPhone 5 y ya comienzan a aparecer los primeros fallos en el funcionamiento del sistema operativo. Se ha detectado que iOS 6 tiene un problema a la hora de desactivar la utilización del servicio de datos de los iPhone cuando éste hace uso de una conexión WiFi.

No hace mucho que se produjo el desembarco del nuevo sistema operativo de la compañía estadounidense en algunos dispositivos como el iPhone 5 y ya comienzan a aparecer los primeros fallos en el funcionamiento del sistema operativo. Se ha detectado que iOS 6 tiene un problema a la hora de desactivar la utilización del servicio de datos de los iPhone cuando éste hace uso de una conexión WiFi.