Desde InformaticaESP os damos las gracias por hacer de estos 4 meses de actividad que tenemos muy agradables. Deciros que todo esto es gracias a vosotros y que sin vuestras visitas nosotros no actualizariamos cada uno de los dias para manteneros informados y sorprendidos sobre el mundo de la informatica y la tecnologia.

Aunque solo tengamos 4 meses de "vida" esperamos que todo lo expuesto y actualizado os haya sido de vuestro agrado y que gracias a nosotros el final del año 2011 haya sido un poco mejor.

Así que por nuestra parte felicitaros el nuevo año al que entramos y con ello dar las gracias por todo y deseamos que la nueva interfaz gráfica sea más de vuestro agrado ya que hemos querido darle un toque más serioso ya que nos consideramos más expertos tambien gracias a vosotros. Esperemos que en este año en el que entramos seamos muchos mas seguidores y que tengamos una larga y larga vida para manteneros informados.

¡FELIZ AÑO 2012 A TODOS!

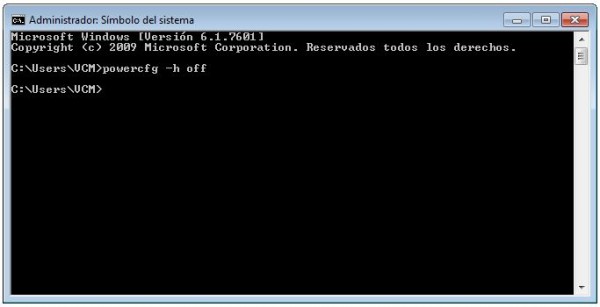

Supuesto: enciendes el PC y descubres que no tienes acceso a Internet. Primero, atiendes a lo más obvio: ¿router o modem encendido, conectado correctamente y sincronizado? ¿cables ok? Si lo anterior no soluciona nada, debes dirigir tu atención al sistema. ¿Es un problema de éste o es ajeno? ¿Qué podemos hacer para arrojar algo de luz al asunto? Un par de órdenes en la terminal pueden ofrecer pistas…

Supuesto: enciendes el PC y descubres que no tienes acceso a Internet. Primero, atiendes a lo más obvio: ¿router o modem encendido, conectado correctamente y sincronizado? ¿cables ok? Si lo anterior no soluciona nada, debes dirigir tu atención al sistema. ¿Es un problema de éste o es ajeno? ¿Qué podemos hacer para arrojar algo de luz al asunto? Un par de órdenes en la terminal pueden ofrecer pistas…