Google ha comenzado su presentación con un vistazo a lo que será Android L, la siguiente iteración de su sistema operativo para móviles que recibirá un importante cambio estético que afectará a todos los rincones del terminal y estará disponible para sus desarrolladores.

La nueva interfaz de Android L, que se ha filtrado en los últimos días, ha sido ya mostrada por Google en su conferencia Google I/O, y, en palabras de Sundar Pichai, quieren unificar la experiencia Android en todas las pantallas posibles.

Para ello ponen en manos de los desarrolladores una serie de nuevas herramientas y guías de diseño dentro de un nuevo concepto que han llamado “Materials”. Esto es que en lugar de que los elementos de la interfaz se presenten de forma plana o como botones se considere que están en capas y como tal, pueden ser manipulados de forma independiente, dando un aspecto de profundidad y sombras, como si fueran objetos independientes.

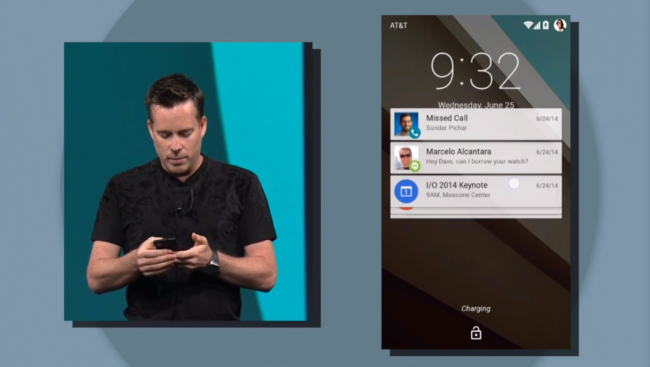

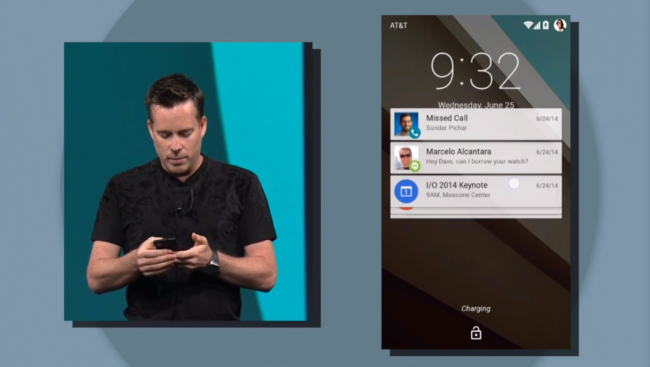

Uno de los aspectos interesantes que se ha señalado ha sido la nueva forma de mostrar las notificaciones que ahora tiene este aspecto que podéis ver a continuación y que ofrecen también todo un nuevo sistema de animaciones.

Pero lo que ha sido más interesante es quizás la función de autentificación, donde se ha nombrado por primera vez en la conferencia los smartwaches, que todos los conferenciantes llevan en la muñeca y es que el nuevo Android L reconocerá si tenemos el reloj puesto en la muñeca o si nos lo quitamos, cuando entonces nos pedirá que metamos el código para desbloquearlo.

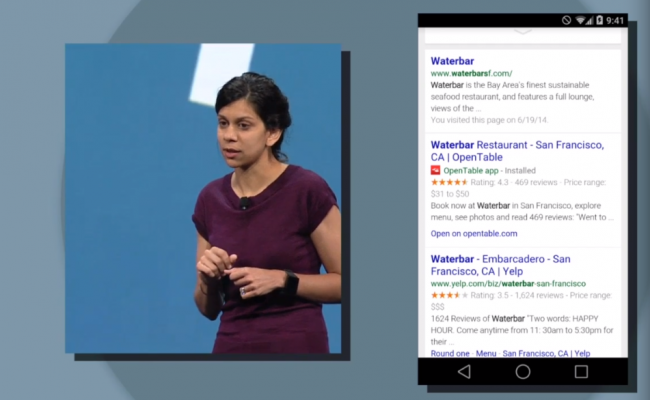

Esta experiencia del diseño “Materials” también se trasladará a la hora de navegar en internet y cómo Android mostrará las búsquedas y los contenidos que se ofrecen desde el buscador. Además, también permitirá integrar en ellas las llamadas a las aplicaciones relacionadas, lo que hará posible lanzar desde los resultados de búsqueda esas aplicaciones que tenemos instaladas.

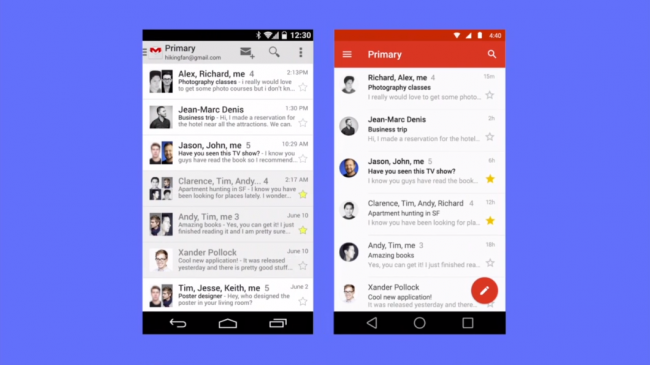

A continuación también se puede ver cómo sería el cambio entre la actual Android KitKat y cómo se vería una de las aplicaciones clásicas del sistema, Gmail, que muestra las diferencias estéticas entre ambos sistemas.

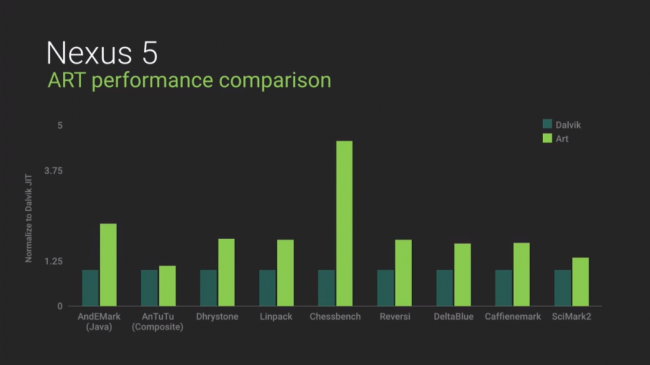

Pero no sólo habrá cambios estéticos, Android L significa un cambio también en el rendimiento de los terminales que, sólo en el Nexus 5 supondrá duplicar su capacidad. Además, se ha presentado el Project Volta, un sistema que permitirá además mejorar el rendimiento del gasto energético de todas las aplicaciones del sistema, y por tanto, ganar autonomía en los terminales.

Con Android L también se mejorará la seguridad de los terminales atacando justo a los puntos débiles que se le critican a la plataforma de Google: mejora de la proteción contra malware, actualizaciones de seguridad mediante la Google Play, protección mediante reseteo de fábrica y control para la privacidad de los datos.

Pronto veremos muchas más novedades que esconde Android L dado que hoy mismo, los desarrolladores recibirán el SDK con imágenes para el Nexus 5 y Nexus 7, por lo que no tardaremos en ver el sistema operativo instalado y alguna forma de instalarlo en terminales Android para comprobar sus nuevas funciones y características.

Aunque Konami llevó al E3 2014 una especie de ‘demo’ con apenas dos equipos (Juventus y Bayern de Múnich) y que solo pudimos jugar unos pocos minutos, parece que PES 2015 ya coge forma de cara a su más que presumible lanzamiento el próximo mes de septiembre. Momento en el que se medirá al todopoderoso FIFA 15 de EA Sports con Ignite.

Aunque Konami llevó al E3 2014 una especie de ‘demo’ con apenas dos equipos (Juventus y Bayern de Múnich) y que solo pudimos jugar unos pocos minutos, parece que PES 2015 ya coge forma de cara a su más que presumible lanzamiento el próximo mes de septiembre. Momento en el que se medirá al todopoderoso FIFA 15 de EA Sports con Ignite.

Seguramente que cualquier comentario que hagamos sobre la moda de los ‘wearables’, los relojes inteligentes, las pulseras biométricas y demás objetos parecidos os van a parecer más de lo mismo, pero es que es lo que toca. Como cuando Sony se empeñó en que jugáramos con las 3D. Ya se les pasó la fiebre pero mientras duró no había manera de escapar a su influjo. Y Apple, con su iWatch, sigue acaparando parte de esa ‘saludable’ actualidad.

Seguramente que cualquier comentario que hagamos sobre la moda de los ‘wearables’, los relojes inteligentes, las pulseras biométricas y demás objetos parecidos os van a parecer más de lo mismo, pero es que es lo que toca. Como cuando Sony se empeñó en que jugáramos con las 3D. Ya se les pasó la fiebre pero mientras duró no había manera de escapar a su influjo. Y Apple, con su iWatch, sigue acaparando parte de esa ‘saludable’ actualidad.